Hvad er SIEM

SIEM (Security Information and Event Management) er et sæt værktøjer og tjenester, der tilbyder et helhedsbillede af en organisations informationssikkerhed.

SIEM-værktøjer giver:

- Synlighed i realtid på tværs af en organisations informationssikkerhedssystemer.

- Hændelseslog ledelse, der konsoliderer data fra adskillige kilder.

- En sammenhæng mellem hændelser indsamlet fra forskellige logfiler eller sikkerhedskilder ved hjælp af if-then-regler, der tilføjer intelligens til rådata.

- Automatiske meddelelser om sikkerhedshændelser . De fleste SIEM-systemer leverer dashboards til sikkerhedsproblemer og andre metoder til direkte underretning.

SIEM fungerer ved at kombinere to teknologier: a) Sikkerhedsinformationsstyring (SIM), der indsamler data fra logfiler til analyse og rapporter om sikkerhedstrusler og hændelser, og b) SEM (Security Event Management), der udfører systemovervågning i realtid, underretter netværksadministratorer om vigtige problemer og etablerer sammenhænge mellem sikkerhedshændelser.

Sikkerhedsoplysningerne og proces til hændelsesadministration kan opdeles som følger:

- Dataindsamling – Alle kilder til netværkssikkerhedsoplysninger, f.eks. servere, operativsystemer, firewalls, antivirussoftware og system til forebyggelse af indtrængen er konfigureret til at matche begivenheder data til et SIEM-værktøj. De fleste moderne SIEM-værktøjer bruger agenter til at indsamle hændelseslogfiler fra virksomhedssystemer, som derefter behandles, filtreres og sendes til SIEM. Nogle SIEMer tillader agentløs dataindsamling. For eksempel tilbyder Splunk agentløs dataindsamling i Windows ved hjælp af WMI.

- Politikker – En profil oprettes af SIEM-administratoren, der definerer virksomhedssystemers opførsel både under normale forhold og under foruddefinerede sikkerhedshændelser . SIEMer indeholder standardregler, alarmer, rapporter og dashboards, der kan indstilles og tilpasses til at passe til specifikke sikkerhedsbehov.

- Datakonsolidering og korrelation – SIEM-løsninger konsoliderer, analyserer og analyserer logfiler. Begivenheder kategoriseres derefter baseret på rådataene og anvender korrelationsregler, der kombinerer individuelle datahændelser til meningsfyldte sikkerhedsproblemer.

- Underretninger – Hvis en begivenhed eller et sæt begivenheder udløser en SIEM-regel, underretter systemet sikkerhedspersonale.

Sikkerhedsinformation og hændelsesstyringsværktøjer

Der findes en række sikkerhedsoplysninger og hændelsesstyringsløsninger på markedet. Arcsight ESM, IBM QRadar og Splunk er blandt de mest populære.

ArcSight

ArcSight indsamler og analyserer logdata fra en virksomheds sikkerhedsteknologier, operativsystemer og applikationer. Når en ondsindet trussel er opdaget, advarer systemet sikkerhedspersonale.

ArcSight kan også starte en automatisk reaktion for at stoppe den ondsindede aktivitet. En anden funktion er evnen til at integrere tredjeparts trusselsintelligensfeeds til mere nøjagtig detektion af trusler.

IBM QRadar

IBM QRadar indsamler logdata fra kilder i en virksomheds informationssystem, inklusive netværk enheder, operativsystemer, applikationer og brugeraktiviteter.

QRadar SIEM analyserer logdata i realtid, så brugerne hurtigt kan identificere og stoppe angreb. QRadar kan også indsamle loghændelser og netværksflowdata fra skybaserede applikationer. Denne SIEM understøtter også trusselsintelligensfeeds.

Splunk

Splunk Enterprise Security giver realtidsovervågning af trusler, hurtige undersøgelser ved hjælp af visuelle korrelationer og efterforskningsanalyse for at spore de dynamiske aktiviteter forbundet med avanceret sikkerhed trusler.

Splunk SIEM er tilgængelig som lokalt installeret software eller som en cloudtjeneste. Det understøtter integration af feed-intelligence-feedintegration fra tredjepartsapps.

SIEM- og PCI DSS-overholdelse

SIEM-værktøjer kan hjælpe en organisation med at blive PCI DSS-kompatibel. Denne sikkerhedsstandard forsikrer en virksomheds kunder om, at deres kreditkort- og betalingsdata forbliver sikre mod tyveri eller misbrug.

Et SIEM kan opfylde følgende PCI DSS-krav:

- Uautoriseret netværksforbindelsesregistrering – PCI DSS-kompatible organisationer har brug for et system, der registrerer alle uautoriserede netværksforbindelser til / fra en organisations IT-aktiver. En SIEM-løsning kan bruges som et sådant system.

- Søgning efter usikre protokoller – En SIEM er i stand til at dokumentere og retfærdiggøre brugen af en organisations tilladte tjenester, protokoller og porte samt implementerede dokumentsikkerhedsfunktioner for usikre protokoller.

- Undersøg trafikstrømme på tværs af DMZ – PCI-kompatible organisationer har brug for at implementere en DMZ, der administrerer forbindelser mellem ikke-betroede netværk (f.eks. internettet) og en webserver. Derudover skal indgående internettrafik til IPer inden for DMZ begrænses, mens udgående trafik, der beskæftiger sig med kortholderoplysninger, skal evalueres.

SIEM-løsninger kan opfylde disse krav ved at inspicere trafik, der strømmer over DMZ til og fra interne systemer, og ved at rapportere om sikkerhedsspørgsmål.

Se hvordan Imperva Web Application Firewall kan hjælpe dig med SIEM-integration.

SIEM-integration med Imperva-sikkerhedsløsninger

Imperva leverer nøglefærdig integration med førende SIEM-løsninger , inklusive ArcSight og Splunk.

Dette giver vores kunder mulighed for nemt at integrere sikkerhedsdataene, der leveres af vores produkter, i deres valgte SIEM-platform, hvor de let kan tilgås og ses i en bredere sammenhæng.

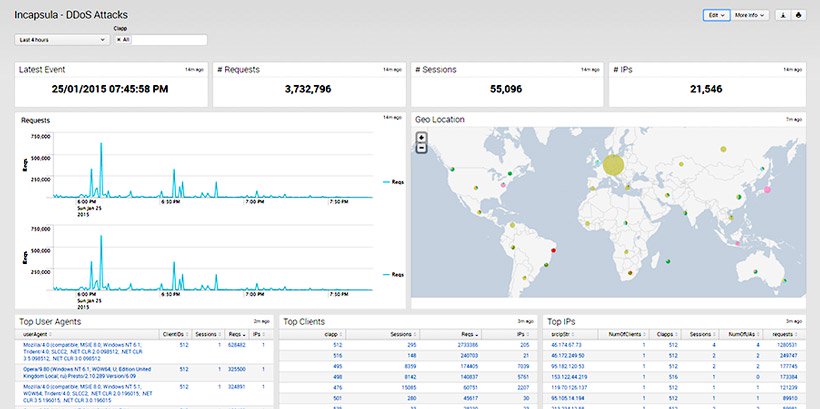

Imperva integreret med Splunk.

Imperva SIEM-integration er skræddersyet lavet til at imødekomme din applikations sikkerhedsbehov, så du kan skære igennem støj og prioritere højrisikotrusler. På samme tid får du indsigt, der kan handles.

Specifikke funktioner i vores integrationspakker inkluderer regler, der kan tilpasses til korrelation af sikkerhedshændelser, muligheder for stedsspecifik trusselsanalyse, et foruddefineret optimeret dashboard og mere.

Yderligere oplysninger om Imperva cloud SIEM-integration kan findes her.

Imperva SIEM-integrationsoplysninger kan findes her.