Che cosè SIEM

La gestione delle informazioni e degli eventi sulla sicurezza (SIEM) è un insieme di strumenti e servizi offerti una visione olistica della sicurezza delle informazioni di unorganizzazione.

Gli strumenti SIEM forniscono:

- Visibilità in tempo reale sui sistemi di sicurezza delle informazioni di unorganizzazione.

- Registro eventi gestione che consolida i dati da numerose fonti.

- Una correlazione di eventi raccolti da diversi log o fonti di sicurezza, utilizzando regole if-then che aggiungono intelligence ai dati grezzi.

- Notifiche automatiche di eventi di sicurezza . La maggior parte dei sistemi SIEM fornisce dashboard per problemi di sicurezza e altri metodi di notifica diretta.

SIEM funziona combinando due tecnologie: a) Gestione delle informazioni di sicurezza (SIM), che raccoglie i dati dai file di registro per lanalisi e rapporti su minacce ed eventi alla sicurezza, eb) gestione degli eventi di sicurezza (SEM), che esegue il monitoraggio del sistema in tempo reale, notifica agli amministratori di rete problemi importanti e stabilisce correlazioni tra eventi di sicurezza.

Le informazioni di sicurezza e Il processo di gestione degli eventi può essere suddiviso come segue:

- Raccolta dati: tutte le fonti di informazioni sulla sicurezza della rete, ad esempio, server, sistemi operativi, firewall, software antivirus e sistemi di prevenzione delle intrusioni sono configurati per alimentare levento i dati in uno strumento SIEM. La maggior parte dei moderni strumenti SIEM utilizza agenti per raccogliere i registri degli eventi dai sistemi aziendali, che vengono poi elaborati, filtrati e inviati al SIEM. Alcuni SIEM consentono la raccolta di dati senza agenti. Ad esempio, Splunk offre la raccolta di dati senza agenti in Windows utilizzando WMI.

- Politiche: un profilo viene creato dallamministratore SIEM, che definisce il comportamento dei sistemi aziendali, sia in condizioni normali che durante incidenti di sicurezza predefiniti . I SIEM forniscono regole predefinite, avvisi, report e dashboard che possono essere ottimizzati e personalizzati per soddisfare specifiche esigenze di sicurezza.

- Consolidamento e correlazione dei dati: le soluzioni SIEM consolidano, analizzano e analizzano i file di registro. Gli eventi vengono quindi classificati in base ai dati grezzi e applicano regole di correlazione che combinano singoli eventi di dati in problemi di sicurezza significativi.

- Notifiche: se un evento o una serie di eventi attiva una regola SIEM, il sistema avvisa il personale di sicurezza.

Informazioni sulla sicurezza e strumenti per la gestione degli eventi

Sul mercato sono disponibili numerose informazioni sulla sicurezza e soluzioni per la gestione degli eventi. Arcsight ESM, IBM QRadar e Splunk sono tra i più popolari.

ArcSight

ArcSight raccoglie e analizza i dati di registro dalle tecnologie di sicurezza, dai sistemi operativi e dalle applicazioni di unazienda. Una volta rilevata una minaccia dannosa, il sistema avvisa il personale di sicurezza.

ArcSight può anche avviare una reazione automatica per interrompere lattività dannosa. Unaltra caratteristica è la capacità di integrare feed di intelligence sulle minacce di terze parti per un rilevamento più accurato delle minacce.

IBM QRadar

IBM QRadar raccoglie i dati di registro dalle fonti nel sistema informativo aziendale, inclusa la rete dispositivi, sistemi operativi, applicazioni e attività degli utenti.

Il QRadar SIEM analizza i dati di registro in tempo reale, consentendo agli utenti di identificare e bloccare rapidamente gli attacchi. QRadar può anche raccogliere eventi di registro e dati sul flusso di rete da applicazioni basate su cloud. Questo SIEM supporta anche feed di intelligence sulle minacce.

Splunk

Splunk Enterprise Security fornisce monitoraggio delle minacce in tempo reale, indagini rapide utilizzando correlazioni visive e analisi investigative per tracciare le attività dinamiche associate alla sicurezza avanzata minacce.

Splunk SIEM è disponibile come software installato localmente o come servizio cloud. Supporta lintegrazione dei feed di intelligence sulle minacce da app di terze parti.

Conformità SIEM e PCI DSS

Gli strumenti SIEM possono aiutare unorganizzazione a diventare conforme allo standard PCI DSS. Questo standard di sicurezza rassicura i clienti di unazienda che la loro carta di credito e i dati di pagamento rimarranno al sicuro da furti o usi impropri.

Un SIEM può soddisfare i seguenti requisiti PCI DSS:

- Non autorizzato rilevamento della connessione di rete: le organizzazioni conformi allo standard PCI DSS necessitano di un sistema che rilevi tutte le connessioni di rete non autorizzate a / dalle risorse IT di unorganizzazione. Una soluzione SIEM può essere utilizzata come tale sistema.

- Ricerca di protocolli non sicuri: un SIEM è in grado di documentare e giustificare luso dei servizi, dei protocolli e delle porte consentiti da unorganizzazione, nonché delle funzionalità di sicurezza dei documenti implementate per i protocolli non sicuri.

- Ispeziona i flussi di traffico attraverso la DMZ: le organizzazioni conformi allo standard PCI devono implementare una DMZ che gestisca le connessioni tra reti non affidabili (ad esempio Internet) e un server web. Inoltre, il traffico Internet in entrata verso gli IP allinterno della DMZ deve essere limitato mentre deve essere valutato il traffico in uscita relativo ai dettagli del titolare della carta.

Le soluzioni SIEM possono soddisfare questi requisiti ispezionando il traffico che attraversa la DMZ da e verso i sistemi interni e segnalando problemi di sicurezza.

Scopri come Imperva Web Application Firewall può aiutarti con lintegrazione SIEM.

Integrazione SIEM con soluzioni di sicurezza Imperva

Imperva fornisce integrazione chiavi in mano con le principali soluzioni SIEM , inclusi ArcSight e Splunk.

Ciò consente ai nostri clienti di integrare facilmente i dati di sicurezza forniti dai nostri prodotti nella loro piattaforma SIEM preferita, dove possono essere facilmente consultati e visualizzati in un contesto più ampio.

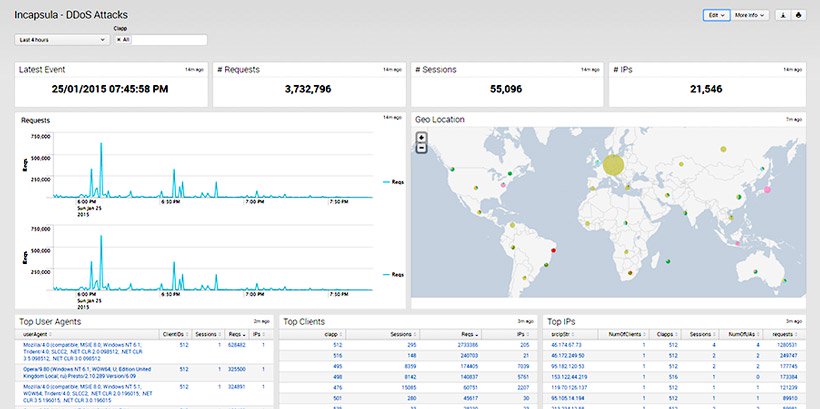

Imperva integrato con Splunk.

Lintegrazione di Imperva SIEM è su misura realizzato per soddisfare le esigenze di sicurezza della tua applicazione, consentendoti di ridurre il rumore e dare la priorità alle minacce ad alto rischio. Allo stesso tempo, ti verranno fornite informazioni utili.

Le funzionalità specifiche dei nostri pacchetti di integrazione includono regole personalizzabili per la correlazione degli eventi di sicurezza, opzioni per lanalisi delle minacce specifiche del sito, un dashboard ottimizzato predefinito e altro ancora.

Ulteriori informazioni sullintegrazione di Imperva cloud SIEM sono disponibili qui.

Le informazioni sullintegrazione Imperva SIEM possono essere trovate qui.