Mikä on SIEM

Suojaustiedot ja tapahtumien hallinta (SIEM) on joukko työkaluja ja palveluja kokonaisvaltainen näkymä organisaation tietoturvasta.

SIEM-työkalut tarjoavat:

- Reaaliaikainen näkyvyys organisaation tietoturvajärjestelmissä.

- Tapahtumaloki hallinta, joka yhdistää tietoja useista lähteistä.

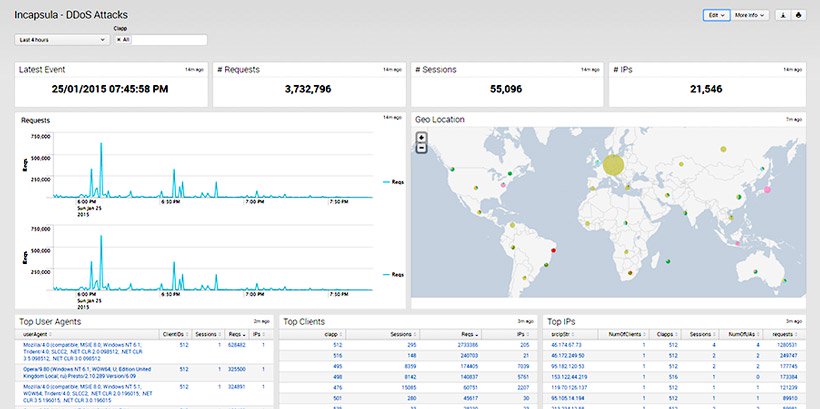

- Korrelaatio tapahtumista, jotka on kerätty erilaisista lokeista tai tietoturvalähteistä. . Useimmat SIEM-järjestelmät tarjoavat hallintapaneeleja tietoturvakysymyksiin ja muihin suoran ilmoituksen menetelmiin.

SIEM toimii yhdistämällä kahta tekniikkaa: a) Suojaustietojen hallinta (SIM), joka kerää tietoja lokitiedostoista analysointia varten ja raportoi tietoturvauhkista ja -tapahtumista, ja b) tietoturvatapahtumien hallinta (SEM), joka seuraa reaaliaikaista järjestelmän valvontaa, ilmoittaa verkonvalvojille tärkeistä asioista ja muodostaa korrelaatiot tietoturvatapahtumien välillä.

Suojaustiedot ja tapahtumienhallintaprosessi voidaan eritellä seuraavasti:

- Tiedonkeruu – Kaikki verkon suojaustietojen lähteet, kuten palvelimet, käyttöjärjestelmät, palomuurit, virustorjuntaohjelmat ja tunkeutumisen estojärjestelmät on määritetty syöttämään tapahtumaa Nykyaikaiset SIEM-työkalut käyttävät agentteja keräämään tapahtumalokeja yritysjärjestelmistä, jotka sitten käsitellään, suodatetaan ja lähetetään ne SIEM: ään. Jotkut SIEM: t sallivat aineettoman tiedonkeruun. Esimerkiksi Splunk tarjoaa agenttittoman tiedonkeruun Windowsissa WMI: n avulla.

- Politiikat – SIEM-järjestelmänvalvoja luo profiilin, joka määrittelee yritysjärjestelmien käyttäytymisen sekä normaaleissa olosuhteissa että ennalta määritetyissä tietoturvaloukkauksissa. . SIEM-tiedostot tarjoavat oletussääntöjä, hälytyksiä, raportteja ja koontinäyttöjä, jotka voidaan virittää ja räätälöidä vastaamaan tiettyjä tietoturvatarpeita.

- Tietojen yhdistäminen ja korrelaatio – SIEM-ratkaisut yhdistävät, jäsentävät ja analysoivat lokitiedostoja. Tapahtumat luokitellaan sitten raakatietojen perusteella, ja ne käyttävät vastaavuussääntöjä, jotka yhdistävät yksittäiset tietotapahtumat merkityksellisiin tietoturvakysymyksiin.

- Ilmoitukset – Jos tapahtuma tai tapahtumasarja laukaisee SIEM-säännön, järjestelmä ilmoittaa siitä turvallisuushenkilöstölle.

Suojaustiedot ja tapahtumien hallintatyökalut

Markkinoilla on useita tietoturvatietoja ja tapahtumien hallintaratkaisuja. Arcsight ESM, IBM QRadar ja Splunk ovat suosituimpia.

ArcSight

ArcSight kerää ja analysoi lokitietoja yrityksen tietoturvatekniikoista, käyttöjärjestelmistä ja sovelluksista. Kun haitallinen uhka on havaittu, järjestelmä hälyttää turvallisuushenkilöstöä.

ArcSight voi myös käynnistää automaattisen reaktion haitallisen toiminnan lopettamiseksi. Toinen ominaisuus on kyky integroida kolmansien osapuolten uhkatiedon syötteet tarkemman uhkien havaitsemiseksi.

IBM QRadar

IBM QRadar kerää lokitietoja lähteistä yrityksen tietojärjestelmässä, mukaan lukien verkko laitteet, käyttöjärjestelmät, sovellukset ja käyttäjien toimet.

QRadar SIEM analysoi lokitiedot reaaliajassa, jolloin käyttäjät voivat tunnistaa ja pysäyttää hyökkäykset nopeasti. QRadar voi myös kerätä lokitapahtumia ja verkkovirtaustietoja pilvipohjaisista sovelluksista. Tämä SIEM tukee myös uhkatiedon syötteitä.

Splunk

Splunk Enterprise Security tarjoaa reaaliaikaisen uhkien seurannan, nopeat tutkimukset visuaalisten korrelaatioiden avulla ja tutkivan analyysin jäljittämään edistyneeseen tietoturvaan liittyviä dynaamisia toimintoja.

Splunk SIEM on saatavana paikallisesti asennettuna ohjelmistona tai pilvipalveluna. Se tukee uhkatiedon syötteen integrointia kolmansien osapuolten sovelluksista.

SIEM- ja PCI DSS -yhteensopivuus

SIEM-työkalut voivat auttaa organisaatiota tulemaan PCI DSS -yhteensopiviksi. Tämä suojausstandardi vakuuttaa yrityksen asiakkaat siitä, että heidän luottokortti- ja maksutietonsa pysyvät turvassa varkauksilta tai väärinkäytöltä.

SIEM voi täyttää seuraavat PCI DSS -vaatimukset:

- Luvaton verkkoyhteyden tunnistus – PCI DSS -yhteensopivat organisaatiot tarvitsevat järjestelmän, joka tunnistaa kaikki luvattomat verkkoyhteydet organisaation IT-resursseihin / organisaation IT-resursseista. SIEM-ratkaisua voidaan käyttää sellaisena järjestelmänä.

- Turvattomien protokollien etsiminen – SIEM pystyy dokumentoimaan ja perustelemaan organisaation sallittujen palvelujen, protokollien ja porttien sekä toteutettujen asiakirjojen turvaominaisuuksien käytön. turvattomille protokollille.

- Tarkasta liikennevirrat DMZ: n yli – PCI-yhteensopivien organisaatioiden on otettava käyttöön DMZ, joka hallitsee epäluotettavien verkkojen (esim. Internet) ja verkkopalvelimen välisiä yhteyksiä. Lisäksi DMZ: n sisäisten IP-osoitteiden saapuvaa Internet-liikennettä on rajoitettava, kun taas kortinhaltijan yksityiskohtia käsittelevä lähtevä liikenne on arvioitava.

SIEM-ratkaisut voivat täyttää nämä vaatimukset tarkastamalla DMZ: n kautta sisäisiin järjestelmiin ja sisäisistä järjestelmiin kulkevaa liikennettä ja raportoimalla tietoturva-asioista.

Katso, kuinka Imperva-verkkosovellusten palomuuri voi auttaa sinua SIEM-integroinnissa.

SIEM-integraatio Impervan tietoturvaratkaisuihin

Imperva tarjoaa avaimet käteen -integraation johtavien SIEM-ratkaisujen kanssa , mukaan lukien ArcSight ja Splunk.

Tämän avulla asiakkaamme voivat helposti integroida tuotteidemme tarjoamat suojaustiedot valitsemaansa SIEM-alustaan, jossa niihin pääsee helposti käsiksi ja niitä voidaan tarkastella laajemmassa yhteydessä.

Imperva integroitu Splunkiin.

Imperva SIEM -integraatio on räätälöity tehty vastaamaan sovelluksesi tietoturvatarpeita, joten voit vähentää melua ja priorisoida korkean riskin uhkia. Samalla saat käyttökelpoisia oivalluksia.

Integrointipakettien erityispiirteitä ovat mukautettavat säännöt tietoturvatapahtumien korrelaatioon, vaihtoehdot sivustokohtaiseen uhka-analyysiin, ennalta määritetty optimoitu hallintapaneeli ja paljon muuta.

Lisätietoja Imperva-pilvi-SIEM-integraatiosta löytyy täältä.

Imperva SIEM -integraatiotiedot löydät täältä.