Qué es SIEM

La gestión de eventos e información de seguridad (SIEM) es un conjunto de herramientas y servicios que se ofrecen una visión holística de la seguridad de la información de una organización.

Las herramientas SIEM brindan:

- Visibilidad en tiempo real a través de los sistemas de seguridad de la información de una organización.

- Registro de eventos gestión que consolida datos de numerosas fuentes.

- Una correlación de eventos recopilados de diferentes registros o fuentes de seguridad, utilizando reglas si-entonces que agregan inteligencia a los datos sin procesar.

- Notificaciones automáticas de eventos de seguridad . La mayoría de los sistemas SIEM proporcionan paneles para problemas de seguridad y otros métodos de notificación directa.

SIEM funciona combinando dos tecnologías: a) Gestión de información de seguridad (SIM), que recopila datos de archivos de registro para su análisis e informes sobre amenazas y eventos de seguridad, yb) gestión de eventos de seguridad (SEM), que realiza un monitoreo del sistema en tiempo real, notifica a los administradores de red sobre problemas importantes y establece correlaciones entre eventos de seguridad.

La información de seguridad y El proceso de gestión de eventos se puede dividir de la siguiente manera:

- Recopilación de datos: todas las fuentes de información de seguridad de la red, por ejemplo, servidores, sistemas operativos, firewalls, software antivirus y sistemas de prevención de intrusiones, están configurados para alimentar eventos. datos en una herramienta SIEM. La mayoría de las herramientas SIEM modernas utilizan agentes para recopilar registros de eventos de los sistemas empresariales, que luego se procesan, filtran y envían al SIEM. Algunos SIEM permiten la recopilación de datos sin agentes. Por ejemplo, Splunk ofrece recopilación de datos sin agentes en Windows mediante WMI.

- Políticas: el administrador de SIEM crea un perfil que define el comportamiento de los sistemas empresariales, tanto en condiciones normales como durante incidentes de seguridad predefinidos. . Los SIEM proporcionan reglas, alertas, informes y paneles predeterminados que se pueden ajustar y personalizar para adaptarse a necesidades de seguridad específicas.

- Consolidación y correlación de datos: las soluciones SIEM consolidan, analizan y analizan archivos de registro. Luego, los eventos se clasifican en función de los datos sin procesar y aplican reglas de correlación que combinan eventos de datos individuales en problemas de seguridad significativos.

- Notificaciones: si un evento o conjunto de eventos activa una regla SIEM, el sistema notifica al personal de seguridad.

Herramientas de gestión de eventos e información de seguridad

Hay una serie de soluciones de gestión de eventos e información de seguridad en el mercado. Arcsight ESM, IBM QRadar y Splunk se encuentran entre los más populares.

ArcSight

ArcSight recopila y analiza datos de registro de las tecnologías de seguridad, los sistemas operativos y las aplicaciones de una empresa. Una vez que se detecta una amenaza maliciosa, el sistema alerta al personal de seguridad.

ArcSight también puede iniciar una reacción automática para detener la actividad maliciosa. Otra característica es la capacidad de integrar fuentes de inteligencia de amenazas de terceros para una detección de amenazas más precisa.

IBM QRadar

IBM QRadar recopila datos de registro de fuentes en el sistema de información de una empresa, incluida la red dispositivos, sistemas operativos, aplicaciones y actividades de los usuarios.

QRadar SIEM analiza los datos de registro en tiempo real, lo que permite a los usuarios identificar y detener ataques rápidamente. QRadar también puede recopilar eventos de registro y datos de flujo de red de aplicaciones basadas en la nube. Este SIEM también admite fuentes de inteligencia de amenazas.

Splunk

Splunk Enterprise Security proporciona monitoreo de amenazas en tiempo real, investigaciones rápidas utilizando correlaciones visuales y análisis de investigación para rastrear las actividades dinámicas asociadas con la seguridad avanzada amenazas.

Splunk SIEM está disponible como software instalado localmente o como un servicio en la nube. Admite la integración de fuentes de inteligencia sobre amenazas de aplicaciones de terceros.

Cumplimiento de SIEM y PCI DSS

Las herramientas SIEM pueden ayudar a una organización a cumplir con PCI DSS. Este estándar de seguridad asegura a los clientes de una empresa que su tarjeta de crédito y los datos de pago permanecerán a salvo de robos o usos indebidos.

Un SIEM puede cumplir con los siguientes requisitos de PCI DSS:

- No autorizado detección de conexión de red: las organizaciones que cumplen con PCI DSS necesitan un sistema que detecte todas las conexiones de red no autorizadas hacia / desde los activos de TI de una organización. Una solución SIEM se puede utilizar como tal sistema.

- Búsqueda de protocolos inseguros: un SIEM puede documentar y justificar el uso de los servicios, protocolos y puertos permitidos de una organización, así como documentar las características de seguridad implementadas. para protocolos inseguros.

- Inspeccione los flujos de tráfico a través de DMZ: las organizaciones que cumplen con PCI deben implementar una DMZ que administre las conexiones entre redes que no son de confianza (por ejemplo, Internet) y un servidor web. Además, es necesario limitar el tráfico entrante de Internet a las direcciones IP dentro de la DMZ, mientras que se debe evaluar el tráfico saliente relacionado con los detalles del titular de la tarjeta.

Las soluciones SIEM pueden cumplir con estos requisitos al inspeccionar el tráfico que fluye a través de la DMZ hacia y desde los sistemas internos, y al informar sobre problemas de seguridad.

Vea cómo Imperva Web Application Firewall puede ayudarlo con la integración SIEM.

Integración SIEM con soluciones de seguridad Imperva

Imperva proporciona integración llave en mano con soluciones SIEM líderes , incluidos ArcSight y Splunk.

Esto permite a nuestros clientes integrar fácilmente los datos de seguridad proporcionados por nuestros productos en la plataforma SIEM de su elección, donde se puede acceder y visualizar fácilmente en un contexto más amplio.

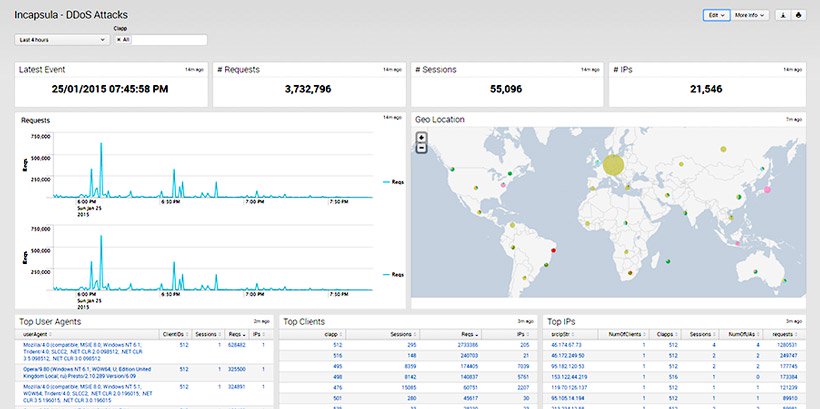

Imperva integrado con Splunk.

La integración de Imperva SIEM es a medida creado para satisfacer las necesidades de seguridad de su aplicación, lo que le permite eliminar el ruido y priorizar las amenazas de alto riesgo. Al mismo tiempo, se le proporcionará información útil.

Las características específicas de nuestros paquetes de integración incluyen reglas personalizables para la correlación de eventos de seguridad, opciones para el análisis de amenazas específicas del sitio, un panel optimizado predefinido y más.

Puede encontrar información adicional sobre la integración de SIEM en la nube de Imperva aquí.

Puede encontrar información sobre la integración de SIEM de Imperva aquí.